El servicio ofrecido por SERNAC se encuentra interrumpido desde el jueves 25 de agosto, debido a un ciberataque que aún se encuentra en progreso. Asimismo, indican que algunos de los servicios han sido reestablecidos.

De forma preliminar, se identificó que el malware utilizado para este ataque correspondería a un ransomware y los ciberdelincuentes están solicitando un rescate por los datos. Además, los servidores afectados son Microsoft y VMware ESXi. ¿Se acuerdan del ransomware WannaCry y todas las consecuencias que dejó a su alrededor?

Avanzando en el tema los ciberdelincuentes, en caso de no ser contactados y entregar lo solicitado en un plazo de tres días, dejarían los datos inaccesibles para SERNAC y serían vendidos en la dark web. No obstante SERNAC a las pocas horas de haber detectado el ataque presentó una querella al ministerio público y la fiscalía ya está a cargo del caso.

Comunicados de SERNAC y CSIRT

Funcionamiento del Ransomware

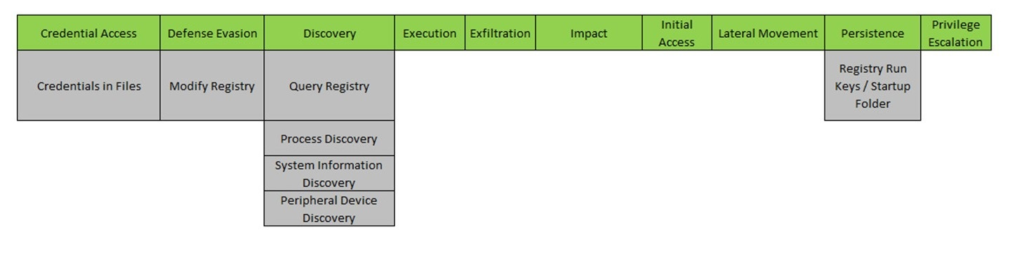

Así mismo, el ransomware en cuestión utilizaría cifrado de clave pública NTRUEncrypt dirigido a diferentes tipos de archivos. Según el CSIRT (División del Ministerio del Interior encargada de la Ciberseguridad) el programa contaría con las siguientes características:

- Robo de credenciales desde navegadores.

- Enumeración de dispositivos de extracción (HDD y/o pendrives).

- Evasión de antivirus con timeout.

En cuanto al tipo de archivos que están siendo encriptados, estos corresponden a archivos de registro (*.log), ejecutables (*.exe), archivos de bibliotecas dinámicas (*.dll), archivos de intercambio (*.vswp), discos virtuales (*.vmdk), archivos de instantáneas, archivos de memoria (*.vmsn), entre otros.

Incluso el equipo de respuesta contra incidentes de seguridad informática hizo un llamado a todas las entidades públicas a reforzar su seguridad y validar que tengan sus licencias activas, antivirus, antimalware y firewall.

Recomendaciones de CSIRT

- Validar que sus activos VMware y Microsoft se encuentran actualizados y protegidos.

- Tener sus datos y procesos respaldados.

- Concientizar a los funcionarios sobre la importancia de desconfiar de los correos electrónicos en caso de recibir alguno sospechoso.

- Verificar y fortalecer la configuración del servicio antispam.

- Segmentar su red.

- Entregar los privilegios estrictamente necesarios a cada usuario.

Finalmente dado que el incidente aún se encuentra en curso y en el Twitter oficial de SERNAC usuarios aún reportan fallas en el servicio, se recomienda realizar consultas y denuncias en su call center o de forma presencial.