Google alerta que el robo de credenciales supera al phishing en América. Protege Gmail validando remitentes y activando la autenticación multifactor.

El informe M-Trends 2025 de Google detectó un cambio crítico en las tácticas de intrusión digital en el continente. Ante esta situación y en el marco del Día del Internet Seguro, la gran G entregó una guía técnica para proteger cuentas de correo de Gmail frente a la tendencia del robo de identidad.

El análisis de los datos del informe de M-Trends permite reconstruir la cadena de sucesos que hoy vulnera la seguridad de las organizaciones. Según el gráfico global “Initial Infection Vector, 2024”, la explotación de vulnerabilidades domina el panorama mundial con un 33% de incidencia, relegando a la ingeniería social a un tercer lugar.

Esta jerarquía no es un hecho aislado, sino la consolidación de una tendencia sostenida. La gráfica “Phishing Declines as an Initial Infection Vector” demuestra cómo el phishing cayó del 22% en 2022 al 14% actual, cruzándose inversamente con el ascenso del robo de credenciales.

Al aterrizar estos datos en el contexto regional, la distribución de amenazas se agudiza. El mapa regional del informe confirma que en América los exploits alcanzan un 28%, seguidos inmediatamente por el robo de credenciales con un 18%, superando el 16% del phishing tradicional.

Esta sofisticación del ataque ha impactado directamente en la capacidad de respuesta de las víctimas. El gráfico de líneas “Americas Detection by Source 2017-2024” revela un estancamiento en la detección interna (línea azul oscura), evidenciando que las organizaciones luchan por identificar las intrusiones por sus propios medios.

La causa de esta falla operativa se explica al separar los incidentes por tipo. La gráfica “Americas Detection by Source 2024” muestra que, en casos de ransomware, el 62% de las víctimas solo se entera del ataque cuando el propio adversario las notifica.

El contexto de esta situación es como pensar en un paciente que ignora su enfermedad hasta que los síntomas no son posibles de tratar. Dicho de otro modo, no es el sistema inmunológico el que alerta del problema, sino el colapso mismo del organismo lo que hace evidente la infección.

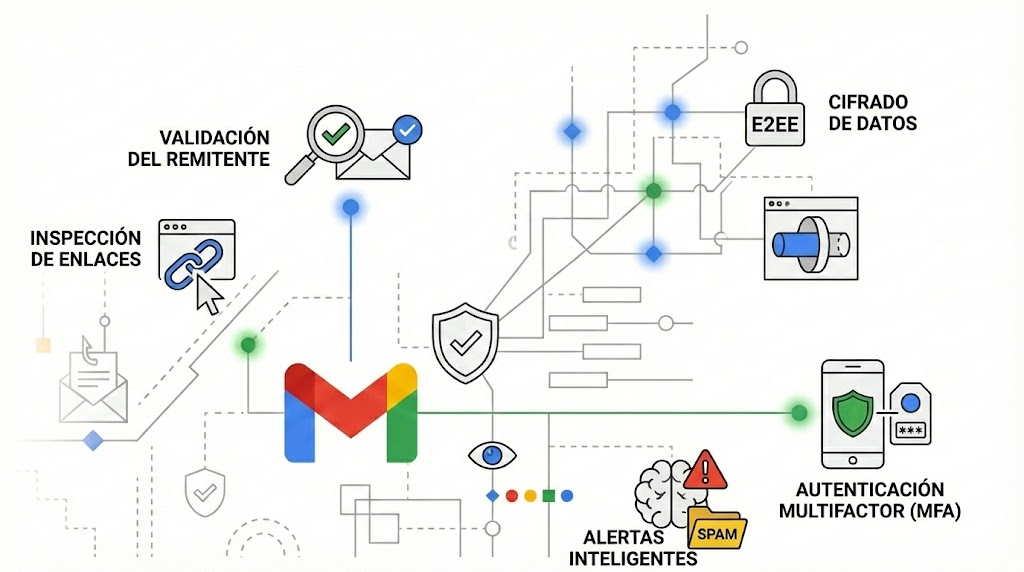

Google plantea cinco puntos como barreras defensivas para reducir el riesgo de compromiso de identidad y, desde luego, proteger la cuenta de Gmail.

Estas medidas buscan bloquear la ejecución de código malicioso y la extracción de datos sensibles; veamos cada una por separado.

1. Validación rigurosa del remitente

El usuario debe verificar que la dirección de correo electrónico coincida con el nombre visible antes de cualquier interacción. Es vital detectar alteraciones sutiles en los caracteres del dominio que imitan marcas legítimas.

2. Inspección preventiva de enlaces

La función de vista previa permite examinar la URL de destino al pasar el cursor sobre el hipervínculo sin hacer clic. Si la dirección web no concuerda con el contexto del mensaje o usa acortadores, se debe abortar la operación.

3. Cifrado en el transporte de datos

Para la transmisión de información confidencial, se debe utilizar el Modo Confidencial o el Cifrado de Extremo a Extremo (E2EE). Estos protocolos impiden criptográficamente que el destinatario copie, reenvíe o imprima el contenido protegido.

4. Autenticación Multifactor (MFA)

La activación de la MFA establece una capa de seguridad robusta diseñada para detener accesos no autorizados. El sistema bloqueará la entrada incluso si el atacante logró sustraer previamente las credenciales válidas de usuario y contraseña.

5. Entrenamiento de alertas inteligentes

Los usuarios deben atender las advertencias generadas por los modelos de aprendizaje automático y reportar los correos sospechosos como spam. Esta acción envía una copia forense a Google para analizar los archivos adjuntos y actualizar los filtros.