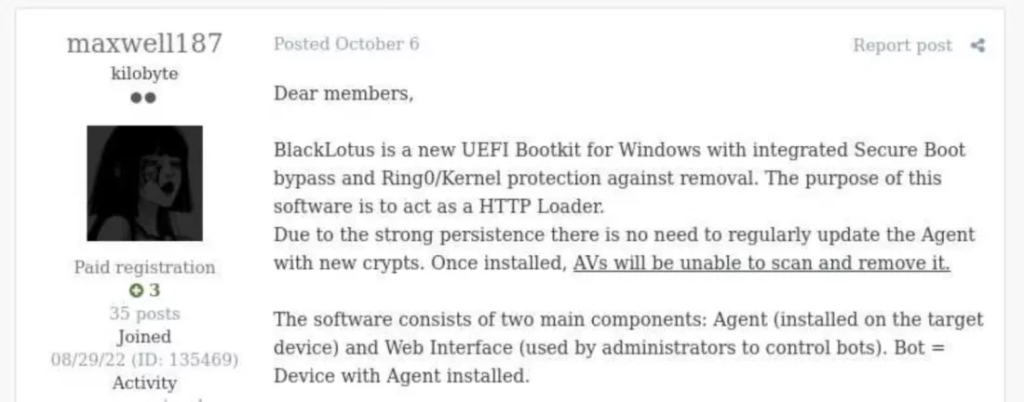

BlackLotus es un nuevo rootkit de firmware capaz de vulnerar la seguridad de Windows, está siendo vendido y fue diseñado para afectar el arranque de los equipos, dando accesos privilegiados a ciertas configuraciones.

Una vez más los ciberdelincuentes encontraron una forma de llegar a la infraestructura crítica del funcionamiento los equipos. Aunque inicialmente no es detectado por la seguridad de Windows, este malware puede ejecutar código en el nivel 0 de los anillos de seguridad para las arquitecturas de x86.

Actualmente está siendo vendido en foros de cibercriminales y su costo rodearía los USD 5.000. En notas anteriores se ha comentado que el costo no es elevado si se consideran los daños o ganancias, cuando son otros ciberdelincuentes quienes compran estos softwares.

El código de BlackLotus está escrito en lenguaje ensamblador (Assembler) con C. Tiene un peso de 80 KB, en el cual incluye ofuscación de código para bloquear o entorpecer los análisis entre otras características.

¿Qué daño puede hacer este bootkit?

BlackLotus modifica las primeras etapas de arranque antes del inicio de Windows. Usualmente se entiende como bootkit a un rootkit diseñado para infectar directamente el MBR (Master Boot Record) del equipo. Es decir, es un rootkit que afecta en el arranque del equipo o Boot UEFI.

Además, este bootkit podría evadir el arranque seguro de Windows, el UAC (User Account control), BitLocker, HVCI (Hypervisor-Protected Code Integrity) e incluso Windows Defender. Otra característica importante es que cargaría controladores no firmados o firmados pero vulnerables.