La ciberseguridad no es un chiste, y eso lo saben varias empresas o instituciones que han sido afectadas por algún incidente informático con ransomware. Eso sin contar las que se han atacado y no se tiene noticia, o las que sufren ataques a diario y que todavía no se han vulnerado. A continuación, te dejamos algunos ejemplos del último tiempo.

Sin embargo, detrás de cada ataque de ciberseguridad a corporaciones en los que usualmente se emplea un ransomware, hay agrupaciones. Actualmente existen varios grupos de ransomware que han puesto sus ojos en Latinoamérica, concretamente en empresas e instituciones gubernamentales.

En este sentido, la empresa de ciberseguridad ESET ha realizado un informe, en el cual se indica que el 96% de las organizaciones señalaron su preocupación por el ransomware como una amenaza latente. Mientras que, de este número, el 21% reconoce haber sufrido un ataque con este tipo de malware en los últimos dos años. De este último grupo, el 77% pudo recuperar su información gracias a respaldos propios, por el contrario, el 4% afirmó haber pagado para su rescate.

El 84% de las organizaciones encuestadas negó estar dispuesta a negociar el pago por el rescate de sus datos.

Así mismo, el reporte de ESET señala que existe una convergencia sin importar el tipo de sector de la empresa: El robo o fuga de información en las compañías es la que representa la mayor preocupación, con un 66%, y está asociada a un acceso indebido a sistemas, es decir, el aumento de ataques que buscan explotar alguna vulnerabilidad a través de campañas de phishing dirigido (spearphishing) o la instalación de códigos maliciosos como el ransomware o troyanos de acceso remoto.

¿Cuáles son los grupos que más han realizado ataques de ransomware en LATAM en lo que va del 2023?

Si bien las agrupaciones que realizan ataques en LATAM son varias, algunas de ellas son el grupo ALPHV, Nokoyawa, SiegedSec, Stormous y Vice Society. Vamos a conocer un poco más de cada uno de ellos.

ALPHV: También conocido como Blackcat; la forma en que opera este grupo desde su aparición en noviembre del2021, es a través del Ransomware-as-a-Service (RaaS, por sus siglas en inglés) debido a que sus ataques no se hacen aleatoriamente o por campañas de tipo spam, sino que, sus objetivos son determinados mediante los asociados con los que cuenta, es decir, que reúnen esfuerzos para realizar ataques a objetivos ya perfilados. Esto hace que su modus operandi sea específico para cada caso de uso, así como las técnicas empleadas durante sus ataques.

A la mitad del 2023, ALPHV publicó información confidencial de la exfiltración de datos de una de las empresas más grandes de México a través de su canal de Telegram, de igual manera el sector público no se vio exento de este ataque.

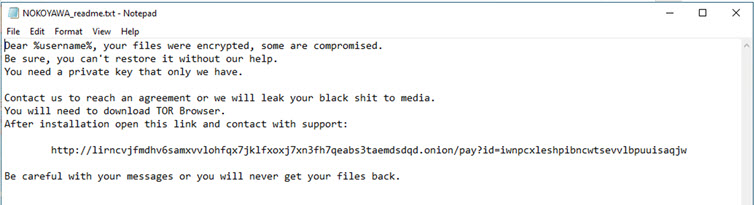

Nokoyawa: De origen ruso, e iniciada su actividad en febrero del año pasado, se caracteriza porque es el único grupo en utilizar un cifrado de amplia sofisticación (criptografía de curva elíptica, o ECC, por sus siglas en inglés), añadiendo su propia extensión de archivo homónima (NOKOYAWA). Este grupo logró conseguir una enorme cantidad de información, un laboratorio de en el sector de salud de Brasil en lo que va del tercer cuatrimestre del 2023.

SiegedSec: Este grupo es reconocido por su lema de asediar la seguridad de la víctima, de ahí su nombre, en inglés siege, que puede traducirse al español como asediar o sitiar. Su modus operandi es extorsionar a la víctima a tal grado de solo dejarle la salida de pagar por el rescate de su información o, en el peor de los casos, venderla en foros de la Dark web o Telegram.

Desde el inicio de sus actividades en febrero de 2022, vinculadas con el grupo de ransomware GhostSec, ha demostrado que no tiene preferencia en sus blancos, pues ha logrado afectar a sectores en todo el mundo tales como atención sanitaria, tecnologías de la información, seguros, contabilidad, derechos y finanzas. En lo que respecta a su actividad en América Latina, SiegedSec logró obtener documentos de intranet, bases de datos, información de usuarios y detalles de las organizaciones vulneradas en varios sectores en Colombia, con entidades de gobierno y salud entre los más afectados.

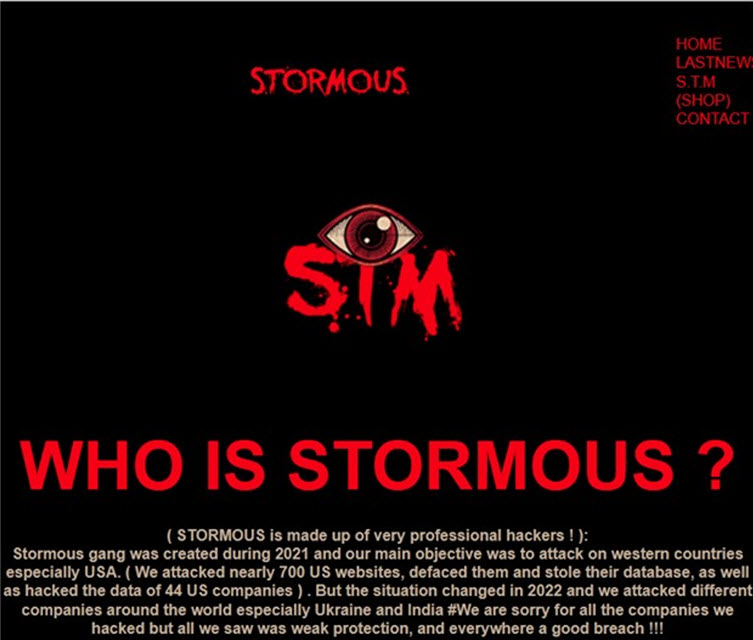

Stormous y su alianza con GhostSec: El grupo Stormous tuvo su aparición a mitad del 2021. El grupo, de origen árabe, en un principio publicitaba a través de sus canales en Telegram y en sus foros de la Dark web, ataques hacia Estados Unidos. Debido al conflicto Rusia-Ucrania, sus objetivos se modificaron y a mediados de julio de este año declararon oficialmente asociarse con el grupo de hacktivistas GhostSec para atacar no solo a Estados Unidos, sino también a países de América Latina y entre ellos al gobierno de Cuba.

Vice Society: Fue uno de los grupos con mayor actividad a finales del 2022 y principios del 2023. La mayoría de las incidencias fueron hacia industrias de la educación y atención médica. Aunque también se tiene evidencia de que otro sector al que está apuntando este grupo de ransomware es al manufacturero en países como Brasil, Argentina, Suiza e Israel. Cabe mencionar que han identificado que tienen su propio generador de ransomware personalizado optando por métodos de cifrado más sólidos. Lo anterior significa que el grupo se está preparando para su propia operación de ransomware como servicio (RaaS).

Recomendaciones para ayudar a proteger la información

En algunas notas anteriores, ESET y Pisapapeles han dado varias recomendaciones para mitigar el impacto del ataque de un ransomware. No obstante, nunca está demás recordar algunas.

- Contar con una política para realizar copias de seguridad periódicas: Esto permitirá que los datos, en caso de verse afectados por algún ransomware, puedan ser restaurados.

- Establecer una política para la actualización y parches en cada uno de los activos (operativos y de red): Al tener todos los sistemas, aplicaciones y dispositivos actualizados, la brecha para que los ciberdelincuentes puedan explotar vulnerabilidades de software o protocolos obsoletos se reduce considerablemente.

- Educación y concientización: La capacitación constante a colaboradores y colaboradoras en todos los niveles sobre las mejores prácticas de seguridad y las tendencias de vectores de ataque en la región, son fundamentales para que un ciberdelincuente no lleve a cabo su cometido. Un área de oportunidad para las organizaciones, y donde muchos de los ataques de ransomware son exitosos, es que no cuentan con un programa de capacitación y concientización.

- Evaluar si realmente es necesario habilitar el acceso remoto a nuestros equipos (RDP).

- Contar con una política sobre el principio del mínimo privilegio: Al establecer únicamente los privilegios suficientes para que el colaborador pueda realizar sus actividades, se limita la capacidad de que el ransomware se propague hacia otros sistemas o aplicaciones.

- Seguridad en la red: Los firewalls, la segmentación de red junto con las reglas de acceso y uso de VPN limitaría la posibilidad de que pueda extenderse cualquier malware.

- Plan de respuestas a incidentes y de continuidad del negocio: Es importante saber cómo responder ante cualquier incidente o contingencia que se pueda dar en la organización, haciendo que el impacto al negocio sea lo mínimo posible y siga funcionando.

- Contar con soluciones de seguridad avanzadas: La implementación de soluciones de seguridad que detecten y bloqueen comportamientos anómalos o sospechosos, como un EDR (Endpoint Detection and Response, por sus siglas en inglés) y soluciones antimalware, permitirían la continuidad del negocio obteniendo una ventaja comercial ganando la confianza de los y las clientes al saber que su información está protegida debidamente.

- Maximizar la adopción de un modelo de confianza cero (zero trust).

¿Qué te parece el aumento del ranasomware en LATAM?