El día de hoy pasadas las 13 horas, varios eran los sitios informaban sobre la aparición de una nueva amenaza de seguridad que se iniciaba en Rusia y Ucrania. Esta amenaza, llamada BadRabbit fue descubierta después de haber afectado 3 sitios web en Rusia, un aeropuerto en Ucrania y el metro en Kiev, la capital del mismo país. Entre los tres sitios web afectados en Rusia se encuentran el de Interfax, agencia rusa de noticias no gubernamental y el diario online Fontanka.ru. Ambos ya restaurados.

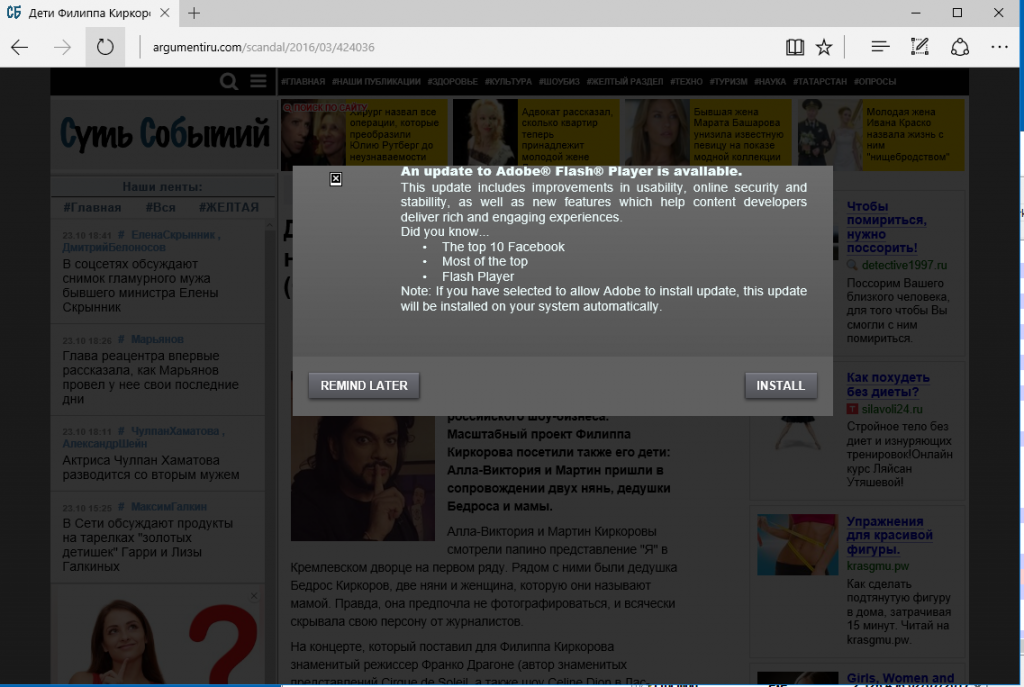

La infección en los primeros sitios afectados se inició a través de una falsa descarga de flash player, al igual que DoubleLocker para Android, sin embargo, BadRabbit se expande a través de SMB, el protocolo de transferencia de archivos en red que es compatible con Windows y Linux, pero el afectado es Windows, puesto que aquí se ejecuta Mimikatz con permisos de administrador para obtener contraseñas de usuarios en texto plano y así acceder, dejar el archivo que inicia la infección y ejecutarlo.

Indicadores de compromiso

Como siempre te recomiendo verificar cada enlace desconocido que te envíen por correo o veas en Internet, la mejor manera de realizar esto, actualmente es analizar la URL en VirusTotal.

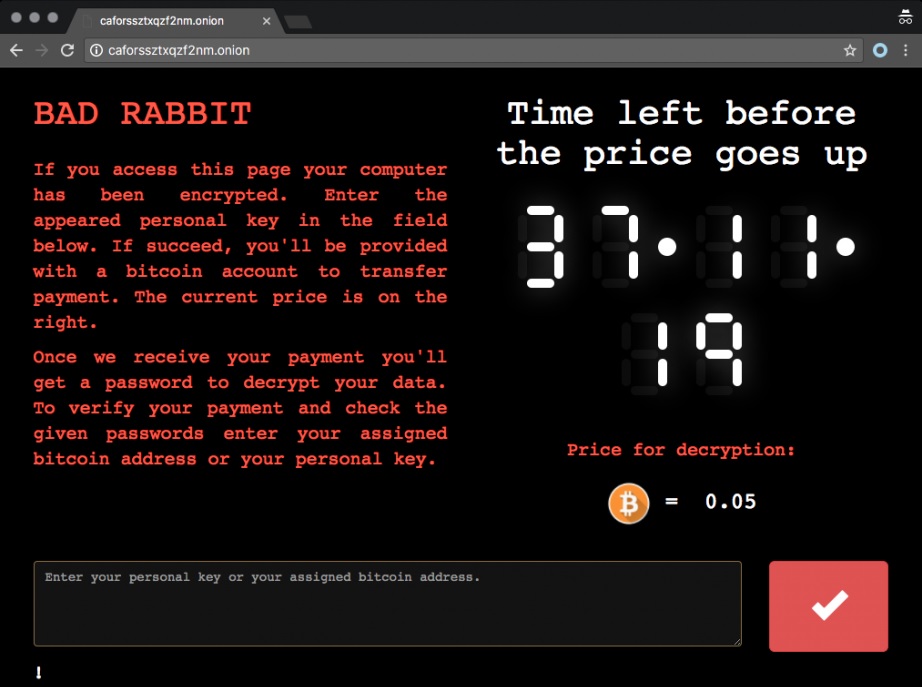

La URL desde la que se descarga el falso flash es hxxp://1dnscontrol[.]com/flash_install.php la cual presenta algunas detecciones en VirusTotal y lo preocupante es que Avira, programa antivirus presente en muchos PC’s en el mundo y Google Safe Browsing (la pantalla roja que te arroja Chrome al acceder a un sitio comprometido) aún no detectan el sitio como malicioso. Hay otra URL que recomiendo bloquear (ojo administradores de red) hxxp://185.149.120[.]3/scholargoogle/ y el sitio de pago, que corresponde a un sitio tor: hxxp://caforssztxqzf2nm[.]onion. Aparte de los sitios, existe un set de archivos que puedes verificar en la nota de WeLiveSecurity.